|

Категории

[FAQ] Часто задаваемые вопросы и ответы

Проблемы и решения

Ошибки и исправления

Общие вопросы

Расширения

Установка и обновление

Модули

Шаблоны

Локализация интерфейса

Коммерческие предложения

Учимся бизнесу

Бизнес книги

Поисковая оптимизация (SEO)

Магазины на ShopOS

Хостинг для ShopOS

Предложения и пожелания

Курилка

|

ContactRoot: свяжитесь с нашим админом

Всем привет!

Сплоченная команда сисадминов предлагает свои услуги. В публичном режиме мы начали работать в прошлом году, но несколько клиентов с этого форума уже были.

Небольшой список задач, которые мы выполняли:

* Поиск уязвимости в проекте на PHP. Периодически в магазин без перевода денег вводились средства на счет, с последующим выводом в реальные деньги. Был проанализирован трафик для изучения сценария работы хакера, найдена и устранена уязвимость в платежном шлюзе. Проведен абузинг сервера злоумышленника.

* Установка и настройка операционной системой с полностью шифрованным диском с возможностью разблокировки по безопасному шифрованному соединению, с упором на безопасность на базе Gentoo Hardened.

* Объединение географически разбросанных серверов в сложные сети посредством OpenVPN с шифрованием трафика с целью обеспечения безопасного обмена информации между внутренними сервисами проекта, такими как redis, memcachedb, mysql и прочими.

* Настройка KVM, Xen и OpenVZ виртуализации и маршрутизации совместно с VDSManager/Proxmox и биллинг системой WHM/AWBS с целью создания VPS хостинга с автоматически создаваемыми VPS-серверами. В том числе настройка возможности пробрасывания посредством VPN IP адресов с других серверов на сервера cодержащие VPS с целью предоставления IP из различных локаций, при этом храня VPS в одном месте. Выбор правильного IP производится автоматически при покупке VPS из необходимой локации.

* Разработка PHP/Bash скриптов для автоматизации различных процессов. Как правило PHP используется для написания админ-панелей, bash для server-side скриптинга.

* Организация автоматизированной работы выделенных серверов. Проанализированы протоколы работы ПО коммутатора и IPMI выделенных серверов. Разработан комплекс программ для управления питанием серверов, реинстала сервера с возможностью выбора O/S, автоматического подключения RescueCD, а также подсчета и визуализации расходуемого сервером трафика по данным с коммутатора. Интеграция функционала с биллинг системой WHM отдельным плагином.

* Создание backup-платформы, с автоматическим криптованием удаленного архива, и использованием приватного\публичного ключа для разархивирования.

* Разработка дополнений и модулей под WHM для админских целей. Например модули для ДЦ Leaseweb, Hetzner, а также Proxmox, дополнение для более гибкого управления настраиваемыми опциями.

* Выбор стратегии администрирования сервера. Была проанализирована работа текущих администраторов компании, и дан комплекс рекомендаций по улучшению работы с сокращением издержек. Вместо ручных бекапов - bakula (с доступом по приватному ключу), мониторинг - nagios, внутренне общение - ejabberd, среда виртуализации - proxmox.

* Помощь в выборе серверного оборудования. К нам обратился владелец bitcoin-кластера, была дана консультация по покупке оборудования и предоставлен список ДЦ где имелись подходящие условия по collocation.

* Чистка веб-сервера от iframe и последствий взлома, поиск скрытых редиректов. После проведения работы был составлен список серверов злоумышленников, где выполнялись скипты и предоставлены заказчику данные abuse отделов с примерным текстом abuse.

* Сокращение бюджета на ваши серверы. Партнерская программа обратилась к нам с вопросом о нерациональном использовании серверов. После анализа их текущих мощностей был составлен план переезда на более дешевое железо. Выгода составила 480 долларов ежемесячно.

* Базовая защита от ddos. К нам обратился игровой сайт с проблемой дороговизны анти-ddos решения (проксирование) и низкого его качества. После анализа был сделан вывод о необходимости переезда на более качественное железо и ёмкий канал + небольшая настройка nginx. Бюджет на проект сократился на 70 долларов ежемесячно.

По фининансовым расчетам и некоторое подобие SLA/TOS:

Возможна оплата после работы в случае предварительного подтверждения вашей личности в пм.

Постоянным клиентам - никакой бюрократии. Работа в кредит, оплачивайте по мере совести. Доверие - наше все.

В контактах реагируем в течение часа по рабочему времени (GMT+3 ). Это то, что мы гарантируем. Обычно в онлайне продолжительное время и в будни, и в выходные.

Если вы хотите получить нашу консультацию бесплатно, создавайте тему в "Администрировании" и кидайте ссылку на нее в личку или другие контакты. Ответим не мы, так кто-нибудь другой.

Наши контакты:

jabber: slava@contactroot.com (billing, консультации)

skype: contactroot (presale-консультации)

icq: 657324100 (presale-консультации)

Стучите куда удобнее. Разберемся. :)

За последнее время были две примечательные уязвимости в популярных бесплатных продуктах.

Отказ в обслуживании в прокси сервере Squid. Подвержен целый ряд версий 3.х данного продукта. В результате ошибки в обработке запросов удаленный пользователь может аварийно завершить работу системы. Для решения проблемы установите последную версию с сайта производителя. Подробности - http://www.squid-cache.org/Advisories/SQUID-2014_2.txt

Неавторизованное изменение данных в панели Webmin. Подвержена вся линейка 1.х панели. Уязвимость позволяет удаленному пользователю уничтожить произвольные файлы на сервере. Решение проблемы - установить новую версию с сайта производителя. Подробности по проблеме - https://sites.utexas.edu/iso/2014/09/09/arbitrary-file-deletion-as-root-in-webmin/

Нашими специалистами осуществляется установка и настройка всего класса проксирующего ПО: Varnish, Squid, Traffic Server, HAProxy, Nginx, Polipo, а так же настройка их взаимодействия с веб-сервером и другим вашим специфическим ПО. Имеется большой опыт создания высокопроизводительных систем на Linux.

Многие обращаются с просьбами установки бесплатных панелей управления Linux сервером. Обычно мы ставим Webmin, Aegir, ISPConfig, Sentora и ZPanel наряду с популярными коммерческими. Все они имеют бесплатную лицензию, и важно самим следить за безопаностью и новыми релизами, во избежании взломов и потерь данных.

В последнее время в пост-сноуэденовскую эпоху люди стали активно переходить на HTTPS, но сразу сталкивались с визуально заметным снижением скорости загрузки и общего отклика сайта. Однако, при грамотном подходе к настройке сервера можно значительно подтянуть скорость открытия страниц, чтобы это перестало доставлять дискомфорт (с такой задачей люди обращаются к нам).

Для ее решения в первую очередь мы подключаем SPDY.

SPDY - протокол прикладного уровня, разработанный Google-ом. Основной сутью протокола является снижение времени загрузки страниц за счет мультиплексирования передачи файлов, чтобы при этом требовалось по одному соединению на каждого клиента. По данным Google использование протокола позволяет сократить скорость загрузки страницы на 30% в зависимости от ее типа.

Наверстать лишние секунды помогает включение OCSP - протокол для проверки статуса сертификата. По умолчанию браузер обращается к регистратору, выдавшего SSL сертификат, для уточнения действенности сертификата, так как сам по себе он может быть и валидным, но на самом деле по какой-то причине отозванным центром сертификации. На это уходит некоторое время клиента. Задачу проверки валидности можно переложить на собственный веб-сервер, который с определенной периодичностью будет сам обращаться к центру сертификации за подписанным ответом, который затем будет выдаваться во время установки сессии с клиентом, исключая таким образом необходимость в самостоятельном запросе клиентом сведений о состоянии сертификата.

Самой накладной частью при работе с TLS/SSL является само инициирование соединения, поэтому уменьшить время отклика последующих запросов можно включив кэширование параметров сессии. В случае с SPDY это поможет уменьшить затраты при перезагрузке страницы, т.е. в ситуациях, когда после закрытого ранее соединение создается новое.

Также не забываем включать STS (Strict Transport Security) - специальный заголовок, заставляющий браузер самостоятельно делать запросы исключительно по HTTPS в течение заданного времени.

Немного о грустном. В nginx в версиях 0.5.6 - 1.7.4 выявлена проблема в работе с SSL кэшем, позволяющая повторно использовать закэшированные SSL сессии для проведения MITM атак. Проблема исправлена в версиях nginx 1.7.5 и 1.6.2. На данный момент пакет nginx в Debian wheezy является уязвимым, исправления выложены только в репозитории squeezy lts и sid.

К нам периодически обращаются хостинг-компании с различными вопросами, и у нас скопился неплохой опыт в администрировании и разработке WHMCS как самой системы, так и дополнений\хуков. Несколько примеров выполненных работ:

- Hook для уведомления о новых тикетах, новых ответах и назначениях тикетов по Jabber-у

- Серверный модуль для Leaseweb, Hetzner и ряда других ДЦ.

- Серверный модуль для Proxmox - как KVM (qemu), так и OpenVZ.

- Расширение для сокрытия значений настраиваемых опций у некоторых продуктов. Удобно, если у вас есть настраиваемая опция, например, HDD (250ГБ, 500ГБ, 1ТБ), которая есть у большинства продуктов. Отличие лишь в том, что для одних недоступно значение в 500ГБ, у некоторых невозможен апгрейд до 1ТБ. Вместо того, чтобы создавать на каждый такой продукт отдельную опцию HDD_250ГБ_500ГБ, HDD_250ГБ_1ТБ в админке WHMCS на странице расширения для конкретного продукта можно отметить ненужное значение - оно пропадет из списка во время конфигурации.

- Расширение для создания описаний ДЦ. Удобно для реселлеров, которые продают серверы в разных ДЦ и им хочется дополнительно на странице группы продуктов выводить описание ДЦ, время установки серверов.

- Модуль отзывов. Добавляет страницу с отзывами, пополняемые в админке WHM. Дает возможность собрать все отзыва о вашей фирме с разных мест на одной странице вашего сайта. Указывается текст, дата, имя пользователя и внешняя ссылка на отзыв.

Нами осуществляется сопровождение серверов с установленным whmcs, выполнение настроек на противодействию взлому и проведения регулярных мониторингов активности.

К нам периодически обращаются хостинг-компании с различными вопросами, и у нас скопился неплохой опыт в администрировании и разработке WHMCS как самой системы, так и дополнений\хуков. Несколько примеров выполненных работ:

- Hook для уведомления о новых тикетах, новых ответах и назначениях тикетов по Jabber-у

- Серверный модуль для Leaseweb, Hetzner и ряда других ДЦ.

- Серверный модуль для Proxmox - как KVM (qemu), так и OpenVZ.

- Расширение для сокрытия значений настраиваемых опций у некоторых продуктов. Удобно, если у вас есть настраиваемая опция, например, HDD (250ГБ, 500ГБ, 1ТБ), которая есть у большинства продуктов. Отличие лишь в том, что для одних недоступно значение в 500ГБ, у некоторых невозможен апгрейд до 1ТБ. Вместо того, чтобы создавать на каждый такой продукт отдельную опцию HDD_250ГБ_500ГБ, HDD_250ГБ_1ТБ в админке WHMCS на странице расширения для конкретного продукта можно отметить ненужное значение - оно пропадет из списка во время конфигурации.

- Расширение для создания описаний ДЦ. Удобно для реселлеров, которые продают серверы в разных ДЦ и им хочется дополнительно на странице группы продуктов выводить описание ДЦ, время установки серверов.

- Модуль отзывов. Добавляет страницу с отзывами, пополняемые в админке WHM. Дает возможность собрать все отзыва о вашей фирме с разных мест на одной странице вашего сайта. Указывается текст, дата, имя пользователя и внешняя ссылка на отзыв.

Нами осуществляется сопровождение серверов с установленным whmcs, выполнение настроек на противодействию взлому и проведения регулярных мониторингов активности.

Зачастую хочется, чтобы запускаемое вами приложение было изолировано от вашего окружения и было заперто в песочнице, не имело прямого доступа к файлам.

Например, если на Linux машине вы запустите Firefox и откроете диалог Open File - вы без проблем сможете открыть /boot/grub/grub.cfg и много других файлов. Другой пример - Skype, которым пользоваться приходится, однако полное понимание о том какие файлы Skype запрашивает и просматривает, отсутствует. Это вызывает некоторую обеспокоенность у людей, которые дорожат своею приватностью. Запускать Skype в отдельной виртуальной машине VirtualBox в которой не будет ничего кроме Skype достаточно неудобно, поэтому мало кто будет пользоваться таким решением.

На помощь приходит инструмент firejail (http://l3net.wordpress.com/projects/firejail/) . Это достаточно простое приложение, позволяющее создавать на лету песочницы, изолируя приложения возможностями Linux ядра начиная с 3-ей версии (linux namespaces). Пользоваться firejail крайне удобно. Достаточно запустить firejail из командной строки передав в качестве аргумента приложение, который вы хотите поместить в sandbox. Например:

firejail firefox

Повторяя прошлый пример с FireFox-ом зайдите в "Открыть файл" в папку /boot - там будет пусто. Таким образом вы защищаете себя как от потенциальных "закладок" в приложениях, которые могут быть использованы в корыстных целях, так и от возможных еще неисправленных брешах.

Мы производим консультации по повышению безопасности ваших систем, и даем конкретные рекомендации. Осуществляем помощь в интеграции уже готовых решений в вашу инфраструктуру и ликвидацию "узких мест" внедренных ранее решений.

Наши контакты:

jabber: slava@contactroot.com (billing, консультации)

skype: contactroot (presale-консультации)

icq: 657324100 (presale-консультации)

Puppet — крайне удобная система автоматизация повседневной рутины. К нему достаточно быстро привыкаешь и вместо написания bash скрипта уже скорее напишешь модуль для puppet. Она позволяет просто настроить и впоследствии быстро управлять сетью серверов на базе любой ОС.

Узлы сети, управляемые с помощью Puppet, периодически опрашивают сервер, получают и применяют внесённые администратором изменения в конфигурацию.

Подробнее о технологии в нашем блоге по ссылке: http://contactroot.com/nemnogo-o-vagrant-na-primere-puppet/ , и в Википедии:https://ru.wikipedia.org/wiki/Puppet

У нас имеется большой опыт создания кластеров серверов на основе современных технологий. Если у вас уже имеется несколько серверов, за которыми требуется периодически следить, то мы можем помочь автоматизировать большую часть рутины за счет применения Puppet и смежных технологий. Вполне вероятно, что после успешного внедрения этого решения вы сможете управлять вашей инфраструктурой без привлечения стороннего администратора (либо сократив затраты на привлечения оных).

Продолжаем делать обзоры набирающих популярность технологий. В этот раз хотим рассказать о средстве виртуализации Docker. При помощи данного ПО можно создать изолированное виртуальное окружение для запуска любого ПО в нём, на уровне ОС задав любые параметры контейнера + легко управлять ими (создавать, изменять, удалять). На данный момент ведутся работы по интеграции поддержки Docker в фреймворк Hadoop, что в ближайшем будущем даст лучшую производительность, чем при изпользовании KVM виртуализации.

Иногда при работе с данной технологией требуется создать собственный образ с набором приложений. Для этого очень легко использовать Puppet. Подбронее об использовании двух технологий для решения одной задачи читайте в нашем блоге - http://contactroot.com/obrazyi-docker-s-pomoshhyu-puppet/

Минутка юмора. Часто руководство не даёт деньги системным администраторам на расширение инфраструктуры. Представляем вам отличное решение проблемы: создание презентации с визуализатором логов Logstalgia. После просмотра подобных роликов ваш шеф будет расположен к покупке новых серверов! :)

https://www.youtube.com/watch?v=HeWfkPeDQbY

Подробнее по ссылке: http://contactroot.com/minutka-prekrasnogo

Представляем небольшой обзор критических уязвимостей, появившихся за последнее время.

1) Компрометация системы в OpenSSH.

Уязвимость существует из-за того, что приложение позволяет предоставлять пользователям SFTP-доступ с ограниченными правами при использовании команды «ForceCommand internal-sftp». Удаленный пользователь может выполнить произвольный код на целевой системе.

Подробности по проблеме и методы ее устранения: http://seclists.org/fulldisclosure/2014/Oct/35

2) Отказ в обслуживании в Joomla.

Уязвимость позволяет удаленному пользователю обойти ограничения безопасности. Уязвимость существует из-за неизвестной ошибки. Подробности не разглашаются.

Больше информации: http://developer.joomla.org/security/596-20140904-core-denial-of-service.html

3) Раскрытие важных данных в SSL.

Уязвимость существует из-за ошибки в реализации протокола. Удаленный пользователь может путем осуществления MitM-атаки получить доступ к зашифрованным соединениям. Для устранения уязвимости необходимо полностью отключить использование SSL в пользу TLS! Дополнительная информация по ссылке: https://technet.microsoft.com/en-us/library/security/3009008.aspx

4) Отказ в обслуживании в OpenSSL.

Уязвимость существует из-за того, что SSL/TLS/DTLS сервер неправильно осуществляет проверку session ticket. Удаленный пользователь может вызвать утечку памяти и спровоцировать отказ в обслуживании. Подробности: https://www.openssl.org/news/secadv_20141015.txt

5) Неавторизованное изменение данных в Drupal.

Уязвимость позволяет удаленному пользователю осуществить SQL-инъекцию. Для устранения установите последнюю версию с сайта производителя. Информация с официального сайта: https://www.drupal.org/SA-CORE-2014-005

Наш head-администратор продолжает публиковать материалы по современным технологиям, статья "Виртуальные ресурсы в Puppet" была размещена на Habrahabr. Если у вас есть какие либо вопросы по данной теме - наш специалист бесплатно ответит на них в комментариях к этой статье.

В последнее время к нам часто поступают вопросы касательно аудита безопасности. Хотим пояснить, что его мы производим только при наличии SSH root доступа к серверу. "Заочным" анализом уязвимостей веб-сайтов мы не занимаемся.

Один из наших администраторов теперь является волонтером популярного сайта ServerFault - http://serverfault.com/users/245332/glueon/

Наши контакты:

jabber: slava@contactroot.com

skype: contactroot

icq: 657324100

new aim: glueon@contactroot.com

new yim: glueon@yahoo.com

Нами была реализована полуавтоматическая система рассылки почты (opt-in), которая использовалась в инфраструктуре клиента. В последствии от данного решения было решено отказаться, однако данный продукт получился достаточно хорошего качества.

Перечислим что он в себя включает:

1) Настройка серверов под рассылку (по ТоС почтовых систем, прописывание корректных записей).

2) Тестирование доходимости (inbox и spam папки популярных систем) сообщений.

3) Автоматическая проверка доменов и адресов на Black Lists (c автоматическим извещением в icq/jabber/email).

4) Скрипт рассылки. (SMTP, рассылка по расписанию)

5) Настройка сбора почты в единую почтовую программу на удаленном рабочем столе. (windows rdc)

6) Live-time контроллирование рассылки ваших писем. (по запросу)

7) Шаблонизатор текстов писем.

Система достаточно гибкая, и наши системные программисты могут добавить/убрать некоторые модули по желанию заказчика.

Один из наших клиентов обратился с задачей в рамках которой необходимо ежемесячно считать 95% статистику по трафику клиентов с целью реализации burstable billing. Такой подход позволяет при анализе утилизации вашего канала различными клиентами исключить редкие пики в скорости и смотреть на более актуальную картину. Задача была реализована на языке Python. Процесс и итоги подробнее изложены в нашем блоге: http://contactroot.com/razrabotka-servernogo-po-snmp-i-podschet-trafika/

Мы занимаемся разработкой приложений под web на постоянной основе. Большой опыт в работе с роутерами/свичами и взаимодействия с хостерами, написания дополнений и API взаимодействия железа и биллинг-панелей.

К нам обратился администратор партнерской программы с просьбой автоматизировать работу службы поддержки. Особенность состояла в том, что большая часть вопросов от клиентов поступала по Jabber/ICQ, и обрабатывалась тремя независимыми специалистами.

Была реализована Helpdesk-система, полностью работающая по протоколу XMPP (Jabber) с возможность подключения иных протоколов (ICQ, MSN, QQ, etc), и интеграция её в уже использующийся веб-сервис поддержки клиентов. Создавалось с повышенными требованиями к надёжности работы - тест API при каждом запуске. Модульная система работающая отдельным процессом, при необходимости возможно создание отдельного веб-интерфейса или расширение функционала.

После внедрения данной системы обработка запросов ускорилась на столько, что отпала необходимость в одном сотруднике службы поддержки. Ежемесячные издержки сократились на 500 долларов.

Помогли ему - поможем и вам :)

Наши контакты.

jabber: slava@contactroot.com

skype: contactroot

icq: 657324100

aim: glueon@contactroot.com

yim: glueon@yahoo.com

В последнее время к нам часто обращаются за помощью в чистке системы после взлома, удаления последствий взлома (шеллов), поиск и ликвидация руткитов.

Под термином "rootkit" понимается набор утилит или специальный модуль ядра, которые злоумышленник устанавливает на взломанной им компьютерной системе сразу после получения прав суперпользователя. Этот набор, как правило, включает в себя разнообразные утилиты для «заметания следов» вторжения в систему, делает незаметными снифферы, сканеры, кейлоггеры, троянские программы. Rootkit позволяет взломщику закрепиться во взломанной системе и скрыть следы своей деятельности путём сокрытия файлов, процессов, а также самого присутствия руткита в системе.

Нами осуществляется комплексная оценка взломанных серверов, определения источника проблем, ликвидация и перечень рекомендаций к владельцу сервера для невилирования подобных ситуаций в будущем. Стоит признать, что современные методики обнаружения руткитов в системе отстают от технологий вторжения, поэтому в 99% случае после любого серьезного взлома рекомендуется делать переустановку систему и настройку с нуля.

Все уже наслышаны о последней уязвимости Ghost. На данный момент все популярные дистрибутивы выпустили заплатки и для решения проблемы достаточно обновить glibc, но если у вас серверов больше чем, скажем, три – делать руками это немного неудобно.

Да, можно написать очередной for цикл с ssh вызовом, устанавливающий необходимые обновления, но почему бы не попробовать использовать то, что пригодится в будущем при решении других, более масштабных задач.

В этой ситуации уязвимость – неплохой повод начать потихоньку пользоваться Ansible.

Ansible это бесплатное программное решение для удаленного управления конфигурациями. Подробнее вы можете прочитать в очередной статье нашего ведущего администратора - http://contactroot.com/pora-nachat-polzovatsya-ansible/

Напоминаем, что мы всегда осуществляем следующие услуги:

- чистку ваших серверов от последствий взлома

- перенос серверов и сайтов, восстановление любого контента из бэкапов

- устранение причин всевозможных "тормозов", оптимизация ваших серверов и vps

- внедрение автоматических решений для экономии вашего времени и для вашего бизнеса - cron, bash-скрипты, вплоть до разработки полноценного ПО.

Свяжитесь с нами:

jabber: slava@contactroot.com

skype: contactroot

icq: 657324100

aim: glueon@contactroot.com

yim: glueon@yahoo.com

Одна из наших последних работ - решение для организации безопасного удаленного рабочего пространства для сотрудников.

Для этого был выделен один сервер, на котором:

1. Был поднят RAID10 для того, чтобы обезопаситься от утраты диска, но и не потеряв в производительности.

2. Организован encrypted root - т.е. полное шифрование диска. Данная возможность имеется, например, и в штатном инсталяторе Debian, однако, это решение требует наличия KVM для ввода пароля после перезагрузки. KVM стоит денег, также очень сложно ввести длинный пароль, нередко происходят ошибочные многократные нажатия клавиш и узнается это постфактум, так как вводимого пароля не видно.

Мы же используем для разблокировки зашифрованного диска небольшой SSH-сервер. После перезагрузки с помощью ключа клиент подключается к серверу по SSH, вводит одну команду с указанием пароля от диска, после диск "открывается", и система продолжает грузится дальше, после чего на стандартном порту SSH становится доступен SSH-сервер уже самой системы.

3. Для организации непосредственно рабочих мест использована виртуализация Xen. С помощью него из образов были подняты VPS сервера с установленной на них Windows.

4. Установлен и настроен OpenVPN сервер. Используется он для организации доступа к Windows VPS-серверам, что повышает безопасность в связи с дополнительным слоем шифрования, а также повышает ваш контроль - аккаунты OpenVPN можно с легкостью отключать если возникают какие-либо подозрения.

Т.е. необходимо скачать приложение OpenVPN GUI, загрузить по выданной нами ссылке набор конфигурационных файлов для OpenVPN, распаковать это в определенную папку и подключиться к серверу. После чего по специальным IP из каких-либо внутренних подсетей, например, 192.168.0.0/24 будут автоматически доступны ваши Windows VPS.

Также учитывая, что L2TP клиенты уже идут вместе с операционной системой можно заменить OpenVPN на него. Тогда для настройки необходимо добавить L2TP подключение и ввести логин с паролем и IP.

5. Для общения сотрудников настроен Jabber-сервер, который тоже доступен только через OpenVPN и не виден снаружи. Позволяет безопасно обмениваться сотрудникам сообщениями, включая jabber клиента, как непосредственно на Windows VPS-ках, так и локальном компьютере, на котором включен OpenVPN.

6. Для совместной работы с файлами на сервер устанавливается owncloud. Доступа к которому извне нет - только через OpenVPN/L2TP, что также снижает риск кражи данных.

За последние недели появилось множество уязвимостей в популярных продуктах, публикуем некоторые из них в нашем сегодняшнем обзоре.

1) Множество проблем с плагинами Wordpress.

- Уязвимость в плагине WordPress CrossSlide jQuery, решения данной проблемы нет и разработка его прекращена - http://packetstormsecurity.com/files/130313/WordPress-Cross-Slide-2.0.5-Cross-Site-Request-Forgery-Cross-Site-Scripting.html

- SQL-инъекция в WordPress Survey and Poll Plugin, требуется обновить версию плагина с официального сайта - http://packetstormsecurity.com/files/130381/WordPress-Survey-And-Poll-1.1.7-Blind-SQL-Injection.html

- SQL-инъекция в WP SlimStat, необходимо обновление с сайта поддержки - http://blog.sucuri.net/2015/02/security-advisory-wp-slimstat-3-9-5-and-lower.html

- Обход ограничений безопасности в WordPress FancyBox, проблема не решена на текущий момент, и мы рекомендуем не использовать данный подукт до выхода полноценного апдейта. Подробности - http://blog.sucuri.net/2015/02/zero-day-in-the-fancybox-for-wordpress-plugin.html

2) Обход ограничений безопасности в Node.js.

Уязвимость позволяет удаленному пользователю обойти ограничения безопасности. Уязвимость существует из-за наличия встроенной уязвимой версии OpenSSL. Подробности не разглашаются. Требуется выполнить обновление - http://blog.nodejs.org/2015/01/26/node-v0-10-36-stable/

3) SQL-инъекция в WHMCS Admin Credit Routines.

Удаленный пользователь может выполнить произвольные SQL команды в базе данных приложения. Уязвимость существует из-за ошибки в WHMCS. Удаленный пользователь может выполнить произвольные SQL команды в базе данных приложения. Подробности о проблеме и варианты решения - http://blog.whmcs.com/security.php?t=83303

4) Множественные уязвимости в BIND.

Уязвимости позволяют удаленному пользователю вызвать отказ в обслуживании и обойти ограничения безопасности. Целых семь уязвимостей выявлено в данном программном продукте. Для их устранения выполните обновления с сайта производителя - http://permalink.gmane.org/gmane.network.dns.bind.announce/528

5) Обход ограничений безопасности в Squid.

Уязвимость позволяет удаленному пользователю обойти ограничения безопасности. Уязвимость существует из-за ошибки при обработке digest-аутентификации. Удаленный пользователь может обойти ограничения безопасности. Подробности - http://bugs.squid-cache.org/show_bug.cgi?id=4066

Рекомендуем всем регулярно обновлять софт и следить за новостями из мира ИБ. Мы проводим консультации по вопросам безопасности серверов, помогаем с автоматизацией обновлений софта на серверах и разрабатываем специализированные решения.

Свяжитесь с нами:

jabber: slava@contactroot.com

skype: contactroot

icq: 657324100

aim: glueon@contactroot.com

yim: glueon@yahoo.com

При управлении интернет-проектом сложно просчитать все риски на старте, а это неизбежно чревато убытками и потерями. Чаще всего самые очевидные вещи становятся таковыми только по факту приобретения опыта. Кто как не админы в курсе самых печальных историй :)

1) Если у вас блог (или любой другой сайт на популярной CMS), то что произойдет, если пароль к вашему администраторскому аккаунту утечет в сеть и любые данные могут быть скомпроментированы или удалены? Вы уже настроили удаленное резервное копирование? Если что-то подобное произойдет в выходные, не потеряете ли вы 48 часов до первой реакции и чем это может быть чревато? Если бекапы настроены, то в силах ли вы их восстановить сами в адекватный промежуток времени?

2) Если у вас имеется приложение для FB/VK или инфо-продукт, справится ли ваш сайт с внезапно возросшим трафиком? Установлены ли у вас проактивные системы мониторинга активности и извещения по почте/асе/джаберу/sms в случае достижения пиковых значений?

3) Если у вас бизнес, связанный с большими массивами данных (file sharing, torrent-tracker, backup service, VCS), готова ли ваша инфраструктура к балансировке между общим объемом хранимых данных и производительностью? Какие варианты решения ситуации внезапного резкого потребления трафика?

4) Если вы управляете рекламной сетью, то предусмотрен ли у вас случай увеличения в короткий срок производительности до несколько миллионов показов? Как ваша инфраструктура впишется в масштабирование мощностей? Отслеживаете ли вы доступность и нагрузку на каждый отдельный элемент, где имеется реальный трафик (landing pages, feed, statistic page)?

5) Если у вас свой интернет-магазин, то что случится если платежный шлюз (или связь между вашим сервером и gateway/API) упадет? Что будет с потенциальными клиентами и какого ваше время реакции на данную серьезную проблему?

Мы готовы делиться с вами негативным опытом наших клиентов и предупреждать убытки. Подобный аудит довольно затратное по времени мероприятие, поэтому мы не можем гарантировать мгновенные результаты. Все сроки проведения работ оговариваем в прямой зависимости от нашей нагрузки.

Работает универсальная формула:

Сегодня наша команда рада анонсировать новый сервис - помощь в написания технического задания на проект (на сайты и программное обеспечение).

Если у вас имеется идея и краткое описание, как вы видите себе проект, то мы поможет формализовать её в готовое техническое задание на разработку.

Что требуется от вас?

1) Use case (варианты использования, сценарии поведения).

Какие варианты использования предполагаются у вашего ПО/сайта? Каковы сценарии действий пользователей вашего продукта, что они могут с ним делать и к чему это приводит?

2) Описание workflow (поток задач).

Какие задачи решаются вашим ПО/сайтом и каком объеме?

Какие процессы протекают в проекте?

3) Существующие примеры аналогичных реализаций.

4) По возможности описание предметной области.

Какие в проекте есть сущности и их назначения.

Есть ли в нем пользователи, состоят ли они в группах?

Есть ли какие-либо объекты - серверы, товары, книги и прочее. Каковы их функции, какие задачи с помощью них решаются.

5) Сроки реализации и дополнительные требования к проекту. Необходимость соответствия определенным стандартам и сертификациям.

6) Предполагаемый бюджет на разработку.

7) Требования к используемому в проекте стэку технологий.

Что мы предоставляем?

Обычно мы предоставляем заказчику описание в таком формате, но в зависимости от конкретного проекта некоторые пункты могут опускаться.

1. Введение.

Описание проекта для общего понимания задачи разработчиком.

2. Эксплуатационное и функциональное назначение.

Первое понятие включает в себя выгоду, которой мы добиваемся используя ПО/сайт, второе понятие - какими техническими средствами это будет осуществляться.

3. Подробное описание предметной области, ее техническое представление, связи между объектами и описание их взаимодействия.

4. Термины и определения.

В целях исключения возможного недопонимания важные понятия лучше отразить в этом разделе.

5. Функциональные характеристики.

6. Требования к надежности и хостингу.

Учет требования высокой производительности, требований к интерпретаторам и дополнительному ПО на сервере.

7. Сдача и приемка.

Описание тех условий, при наступлении которых должен состояться расчет за работу, плюс дальнейшая поддержка и исправление багов.

Стоимость ТЗ начинается с 50 USD в зависимости от сложности поставленной задачи.

Консультируем по любым непонятным моментам.

Гарантируем, что ТЗ будет понято профессиональным разработчиком.

Как дополнительная услуга: можем помочь с рекрутом кодеров и контролем разработки (как и предложить свои услуги).

Нам часто приходится решать очень мелкие задачи по администрированию, и сегодня мы хотим привести небольшой обзор нашей работы за последнюю неделю.

1. Фильтрация небольшого DDoS на операционной системе Debian средствами iptables+fail2ban+nginx.

2. Помощь в адаптации скриптов клиента к транслированию видео со стороннего источника. Был предоставлен веб-сайт, на котором при помощи обфусцированного JS-кода на воспроизведение выводится видео из видеосервиса, ссылка на которое собирается из нескольких мест и зашифровано паролем. Был разработан скрипт, который, получая ссылку с сайта, выдает ссылку на видео.

3. Полуавтоматическая миграция веб-хостинга клиента с панели управления Direct Admin на ISPManager. Суммарно был выполнен перенос семи серверов в ограниченный промежуток времени, написан ряд скриптов для автоматизации переноса настроек и проверок доступности веб-сайтов.

4. Написана инструкция + записано поясняющее видео по установке комплекта Ejabberd и OpenVPN на Debian силами клиента.

5. Выполнена установка и настройка средства автоматического функционального тестирования веб-приложений Selenium. Установка производилась на сервер, поэтому необходимо было настроить Selenium на работу без дисплея. Также были написаны скрипты для автоматического запуска всех зависимостей при загрузке системы.

6. Оптимизация работы БД MySQL. В целях повышения производительности были изменены параметры innodb_buffer_pool_size, innodb_atrx, увеличен кэш запросов и сменена политика транзакций.

С сегодняшнего дня у нас доступны для связи два дополнительных контакта - мобильные мессенджеры Viber и Telegram. Доступны для поиска по номеру телефона: +79657702554. В рабочее время по данному контакту наш менеджер по продажам всегда рад ответить на ваши вопросы. Звонки на этот номер не принимаем.

Свяжитесь с нами:

jabber: slava@contactroot.com

skype: contactroot

icq: 657324100

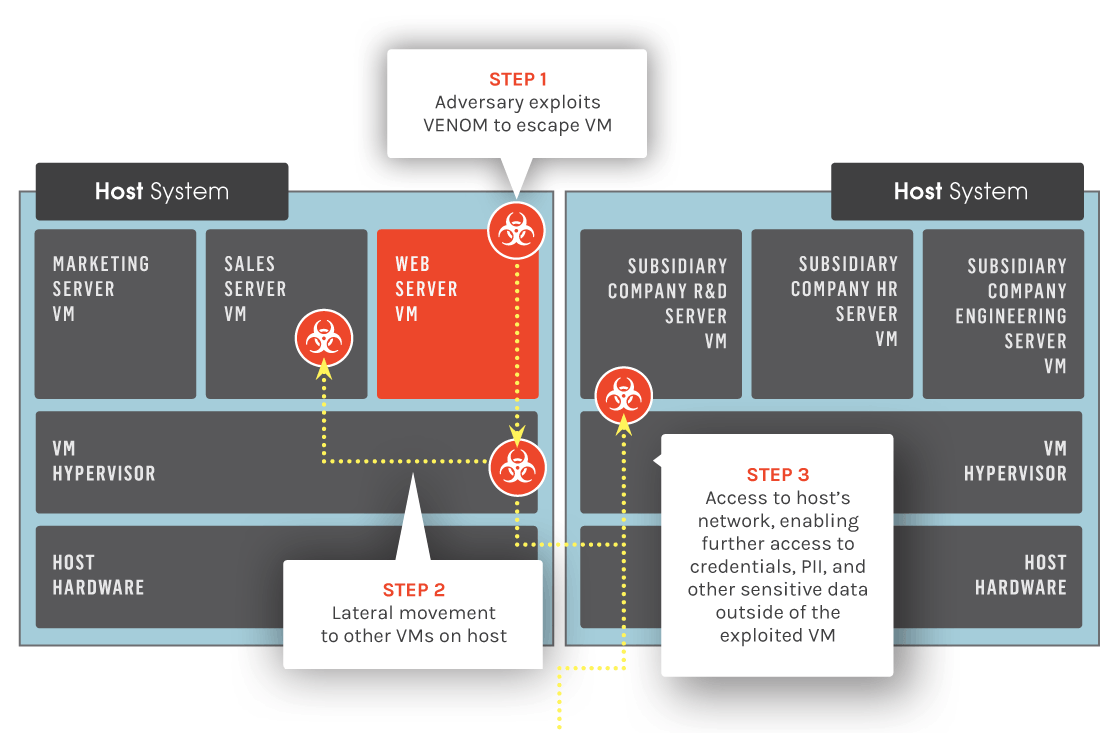

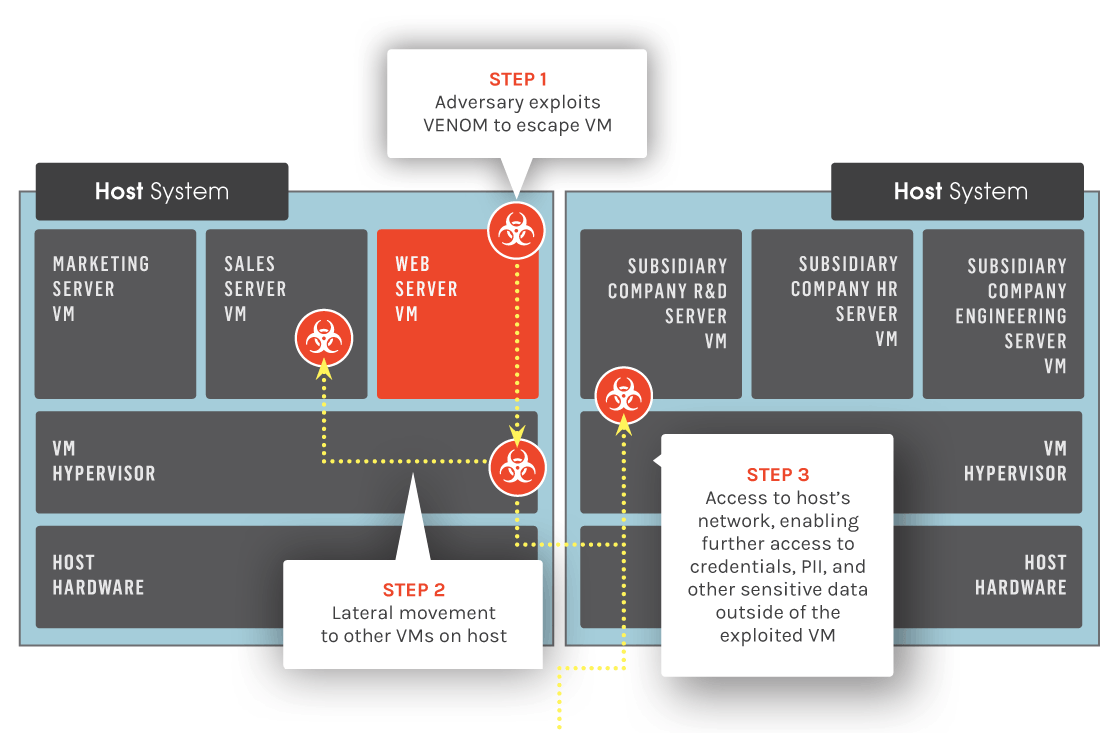

За последнее время появилась множество уязвимостей в программных продуктах, но об одной наверное слышали уже многие. Речь пойдет конечно же о VENOM и проблеме с виртуальным флоппи дисководом.

Привилегированный пользователь виртуальной машины потенциально может вызвать ее сбой и запустить произвольный код в хост-системе с разрешениями QEMU. Даже если виртуальный дисковод не настроен, эту уязвимость все равно можно будет эксплуатировать.

Больше информации вы можете почерпнуть в статье на ZdNet (link - http://www.zdnet.com/article/venom-security-flaw-millions-of-virtual-machines-datacenters/ ).

Если ваш виртуальный сервер за последнюю неделю без предупреждения перезагружался, вероятно хостер обновлял ПО на сервере и вы уже находитесь в защищенности. :)

Небольшой обзор более мелких проблем:

1) Компрометация системы в Magento. Удаленный пользователь может скомпрометировать целевую систему. Уязвимость существует из-за ошибки, позволяющей обойти механизм аутентификации.

Обновление доступно на официальном сайте: http://www.magentocommerce.com/products/downloads/magento/

2) Отказ в обслуживании в FFmpeg. Удаленный пользователь может вызвать отказ в обслуживании.

Обновление доступно: https://github.com/FFmpeg/FFmpeg/commit/e8714f6f93d1a32f4e4655209960afcf4c185214

3) Межсайтовый скриптинг в FreePBX. Удаленный пользователь может осуществить XSS-атаку.

Подробности: http://git.freepbx.org/projects/FREEPBX/repos/digiumaddoninstaller/commits/2aad006024b74c9ff53943d3e68527a3dffac855

Мы давно и успешно занимаемся администрированием биллинга WHMCS, модификацией и разработкой с нуля плагинов и хуков, а также интеграцией ваших разработок в готовую систему. Сегодня мы хотим кратко остановится на конкретных задачах, которые решаются нашими специалистами в этой области.

1) Обновление системы до новых версий с проверкой работы всех установленных плагинов. Зачастую в новых релизах меняются базовые шаблоны, в связи с чем ваши личные темы оформления могут стать нерабочими, либо не получить нового функционала.

2) Миграция на WHMCS с других панелей, корректный перенос данных. Можем разобраться в структуре существующего биллинга, написать соответствующие скрипты для плавного переноса данных в новый биллинг.

3) Первичная установка панели на ваш сервер и первоначальная настройка с учетом всех необходимых требований.

4) Конфигурирование по заданию заказчика, консультирование. Настройка используемых модулей и пояснение работы их отдельных частей, добавление и проверка работы доменных регистраторов, платежных шлюзов и создание cron задач.

5) Дополнительная настройка безопасности.

Кроме стандартных средств, которые мы применяем для защиты серверов от вторжения. Дополнительно можно установить basic auth папки панели администратора, а также сменить путь до ее, удалить неиспользуемые аддоны и модули.

Если у вас большая задача, пожалуйста, отправьте ее на электронный адрес: glueon@contactroot.com.

Готовы ко всему сложному и нестандартному.

Свяжитесь с нами:

jabber: slava@contactroot.com

skype: contactroot

icq: 657324100

К нам иногда обращаются люди с задачами по установке, настройке и оптимизации ПО для организации телефонии Asterisk. У нас в штате имеются специалисты, которые выполняют большой комплекс работ со следующим софтом: AsteriskNow, FreePBX, Switchvox, Askozia, Asterraid, Yeastar, Openvox, Elastix.

Сегодня мы приведем несколько решенных нами задач:

1) Настройка телефонии для небольшой компании.

Была выполнена настройка сети на Mikrotik, установлен Asterisk с подключением 5 софтфонов, выполнена настройка внутренних пользователей, установлены маршруты по времени, подключен модуль регулярных отчетов по совершенным звонкам руководителю компании.

2) Участие в проекте по написанию системы комплексной автоматизации сервиса такси. Выполнение интеграции существующей структуры с решением на Asterisk. Использование терминалов на Андроид, реализация смс-информирования, обратного отзвона, геотаргетинг. Отдельный модуль мониторинга состояния сети и терминалов, с извещениями на электронную почту, телефон и смс.

3) Настройка голого Asterisk в качестве сип-прокси для АТС Meridian-1 и конфигурирование под нужды заказчика. (резервирование линий, очереди)

Хочется сразу отметить, что задачи по данному программному продукту мы берем выборочно, в виду большой специфики и занятости нашего основного специалиста. Прошу подробные описания задач сбрасывать на почту (glueon@contactroot.com), желательно с указанием дедлайнов.

Сегодня мы хотим кратко рассказать о решении, которое мы используем для сбора и анализа логов. Речь пойдет о софте Fluentd.

Как показывает практика, в проектах существует различное число сервисов, генерирующих логи в том или ином виде. К примеру, apache, nginx, syslog и прочие. Со временем и с ростом числа сервисов встает проблема анализа логов. Это необходимо чтобы считать суммарно число ваших пользователей, нагрузку на сервисы, анализ запросов и прочее.

Основная проблема - как сделать это удобно, так как ручная обработка с помощью различных консольных утилит является слишком неудобной. К примеру, у вас много фрондентов и вам необходимо анализировать приходящие http-запросы или же ошибки, чтобы делать какие-то выводы.

Для таких задач мы предлагаем настройку сервиса Fluentd, с помощью которого можно собирать логи из различных источников, к примеру тех же log-файлов, фильтровать, преобразовывать и складывать в какое-либо единдое хранилище: elasticsearch, mongodb, postgresql, просто в файлы и т.д. После того как данные прошли через Fluentd и попали в хранилище, их достаточно просто анализировать.

Мы можем написать панель для аналитики ваших данных, можем использовать уже готовое решение - панель Kibana, которая работает в паре с Elasticsearch и позволяет строить различные графики, используя специальный запрос. Мы сами используем Fluentd для анализа серверных логов, для того чтобы вычленять различные аномалии и анализировать их связь с введением какого-либо функционала, изменениями настроек серверного ПО.

Свяжитесь с нами:

jabber: slava@contactroot.com

skype: contactroot

icq: 657324100

У нас в штате имеется профессиональный разработчик-администратор на 1С, и мы периодически принимаем заказы на администрирование, разработку и устранение проблем в этом программном комплексе.

Сегодня кратко расскажем о задачах, которые мы в силах решить.

1) Установка любых продуктов 1С к вам на сервер с последующей настройкой. Помощь в выборе, покупке и настройке сервера под ваши нужды (в том числе "удаленный рабочий стол").

2) Обновление конфигураций продуктов 1С в различных вариантах (типовые и не типовые). Настройка распределенных баз данных.

3) Единовременная интеграция 1С с системами Битрикс и UMI CMS.

4) Автоматизация резервного копирования 1С. Подключения возможности работы с файловыми, клиент-серверными, SQL базами. Реализация выгрузка в различные форматы (*.dt, *.rar, *.zip, *.exe и *.bak). Логирование операций и настройка в ручном или автоматическом режиме.

5) Настройка синхронизации 1С и интернет магазина (joomla, opencart, webasyst) под ключ с дальнейшей поддержкой.

6) Консультации по использования и настройке 1С. Вы описываете проблему или вопросы списком, мы предоставляем развернутый ответ. Можем написать инструкции (методические рекомендации) для ваших сотрудников по работе в системе 1С по шагам, инструкции для решения "постоянных проблем" и в условиях "срочных ситуаций", инструкции для руководителя по более продуктивному контролю за рабочим процессом и любые другие мануалы.

7) Перенос между базами различных продуктов 1С, конвертирование и правильный ввод данных в БД.

8) Организация переноса 1C на Microsoft SQL Server. По желанию может быть произведена тонкая настройка SQL базы для ускорения работы связки.

9) Помощь в восстановлении поврежденных баз данных. Часто встречаемся с некорректно обновленным софтом, что в свою очередь вызывает проблемы в работе всей системы. Повреждение внутренней БД так же может возникать в результате незапланированных перезагрузок сервера (отключения питания), проблемами с HDD или выполнения некорректной настройки.

10) Организация совместной работы систем 1С с различной банковской информацией (выписки, счета сотрудников, формирование отчетов).

Сразу хотим оговориться, что мы не беремся решать срочные задачи по 1С, ввиду занятости человека на постоянной поддержке нашего проекта.

Бесплатных консультаций по этим вопросам мы не даем. Пожалуйста, отписывайте сразу суть вашей проблемы (или ТЗ), лучше с доступами к серверу и панели управления. По данному направлению мы беремся за задачи объемом от 10 часов.

Свяжитесь с нами:

jabber: slava@contactroot.com

skype: contactroot

icq: 657324100

За последний год растет поток запросов и задач по использованию оборудования Mikrotik вообще (https://ru.wikipedia.org/wiki/MikroTik) и RouterOS (https://en.wikipedia.org/wiki/MikroTik#RouterOS) в частности. Мы не могли обойти стороной эти вопросы и берем заказы по данной тематике.

Обращаются клиенты чаще всего с такими задачами:

1) Настройка firewall (блокировка URL, резервирование канала, настройка нескольких провайдеров, балансировка нагрузки);

2) Организация VPN на оборудовании Микротик;

3) Индивидуальные решения (BGP, QoS, DynDNS, etc);

4) Консультации по выбору, покупке и использованию оборудования заказчиком;

5) Выполнение настройки для использования в домашней сети (защита от сканирования портов, правила динамического распределения трафика, доступ к внутренним ресурсам)

Пожалуйста, описывайте сразу суть вашей проблемы (или ТЗ) максимально подробно по любому из наших контактов.

Свяжитесь с нами:

jabber: slava@contactroot.com

skype: contactroot

icq: 657324100

Мы часто осуществляем поддержку хостинг-компаний и сегодня хотим перечислить несколько типовых кейсов:

1) Работа с системами виртуализации.

Мы проводим полный комплекс работ с виртуальными серверами: первоначальная настройка и установка, интеграция в ваше ПО, оптимизация работающих систем, поиск проблем в настройке, миграция любой сложности.

2) Работа с shared-хостинг системами.

3) Организация централизованного мониторинга (zabbix, munin, nagios).

4) Написание инструкций по стандартным операциям администрирования для отделов поддержки клиентов, консультирование по решению проблем "удаленно" руками вашего сотрудника.

5) Автоматизация стандартных операций при работе с вашим ПО (выборки по биллингу, графики прибылей-убытков, статистика использования виртуальных и shared-серверов).

Ключевые особенности услуг для компаний:

1) Мы не берем оплату до принятия работы. Если по каким-либо объективным причинам вас не устраивает выполненная работа, то она для вас остается бесплатной.

2) Учитывая специфику бизнеса, мы можем проводить работу с вашими серверами в специально оговоренные часы (для минимизации даунтаймов).

3) В некоторых случаях возможны варианты взаимозачета вашими услугами.

Свяжитесь с нами:

jabber: slava@contactroot.com

skype: contactroot

icq: 657324100

Источник

|